¿Qué es el Phishing? El phishing es una forma de ataque cibernético en la que los atacantes intentan engañar a las personas para que revelen información confidencial, como contraseñas, números de tarjetas de crédito o información personal. Estos ataques suelen ocurrir a través de mensajes de correo electrónico, mensajes de texto, redes sociales u otros medios de comunicación electrónica.

Prácticas Comunes de Phishing:

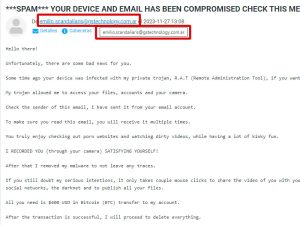

- Correo Electrónico Falso: Los atacantes envían correos electrónicos que parecen legítimos, a menudo imitando a empresas, instituciones financieras o servicios en línea. Estos mensajes solicitan a la víctima que haga clic en enlaces maliciosos o revele información confidencial.

- Sitios Web Falsos: Los atacantes crean sitios web falsos que imitan a páginas legítimas para engañar a las personas y hacer que ingresen sus credenciales o información financiera.

- Suplantación de Identidad (Spoofing): Manipulan la información del remitente para que los mensajes parezcan provenir de fuentes confiables, como empresas conocidas o contactos de confianza.

- Ataques de Spear Phishing: Dirigidos a individuos específicos o empresas, los atacantes personalizan sus mensajes para aumentar la probabilidad de éxito.

- Phishing por SMS (Smishing): Similar al phishing por correo electrónico, pero se realiza a través de mensajes de texto, generalmente con enlaces maliciosos o números de teléfono para llamar.

Ejemplos de Emails Phishing:

Cómo Prevenir el Phishing:

- Educación y Concienciación: Proporcionar formación a empleados y usuarios para reconocer señales de phishing, como correos electrónicos con errores gramaticales, direcciones de correo electrónico sospechosas o solicitudes inusuales.

- Verificación de Fuentes: Antes de hacer clic en enlaces o proporcionar información, verificar la autenticidad de los correos electrónicos y sitios web contactando directamente a la empresa o persona en cuestión.

- Uso de Autenticación de Dos Factores (2FA): Implementar 2FA para agregar una capa adicional de seguridad, incluso si las credenciales son comprometidas, se necesita un segundo método de autenticación.

- Actualización y Parches: Mantener sistemas, navegadores y software actualizados para protegerse contra vulnerabilidades que los atacantes podrían aprovechar.

- Filtrado de Correo Electrónico: Utilizar filtros de correo electrónico avanzados para detectar y bloquear mensajes de phishing antes de que lleguen a las bandejas de entrada.

Configuración del Correo Electrónico Corporativo para Evitar Phishing:

- Filtros Anti-Phishing: Configurar filtros avanzados en el servidor de correo electrónico para detectar y bloquear mensajes de phishing.

- Monitoreo de Actividad Anormal: Implementar sistemas de monitoreo para detectar patrones de actividad inusual o intentos de inicio de sesión desde ubicaciones no familiares.

- Capacitación Regular: Proporcionar formación continua a los empleados sobre las últimas tácticas de phishing y cómo reconocer posibles amenazas.

- Implementar SPF, DKIM y DMARC: Utilizar estas tecnologías de autenticación de correo electrónico para garantizar que los mensajes sean legítimos y no se vean afectados por la suplantación de identidad.

- Políticas de Seguridad de Correo Electrónico: Establecer políticas claras sobre el manejo de información confidencial a través del correo electrónico y recordar a los empleados seguir procedimientos seguros.